Casos de espionaje y legislaciones que criminalizan usos de internet y tratan a la ciudadanía como potencial sospechosa han conseguido abrir el debate sobre el empleo de nuestros datos y la privacidad.

Tomar el control de nuestros datos y la forma en la que estos circulan se ha convertido no solo en una práctica saludable sino en toda una suerte de activismo, dadas las circunstancias.

Piratas, terroristas y pedófilos acechan en la red de redes y para protegernos debemos ceder cualquier resquicio de intimidad, cualquier atisbo de lo privado en la red. Las fuerzas coercitivas avanzan so excusa de la seguridad. El viejo argumentario del enemigo externo, convenientemente trasfigurado en terror y degradación, nos conduce al adocenamiento, al consentir tácito. Creo que nadie se ha parado a pensar que si realmente nos dedicáramos a dichas actividades nos cuidaríamos bien de no hacerlas públicas, de establecer mecanismos de ocultación efectivos. Precisamente algo en lo que los hoy «enemigos» son expertos.

La edad de la inocencia para ciudadanos y usuarios de internet ha terminado. Los recientes acontecimientos han disparado la intranquilidad entre la ciudadanía sobre todo entre los usuarios de redes sociales y servicios de grandes compañías norteamericanas a raíz del nuevo escándalo de espionaje, con el sistema PRISM y las recopilación de metadatos telefónicos por parte de la NSA como su mayor ejemplo.

Las sucesivas legislaciones surgidas al calor de la “lucha contra el terrorismo” en EEUU, se ha modificado de forma recurrente la vieja FISA (Foreign Intelligence Surveillance Act ) de 1978, hasta dejar el camino expedito a estas agencias de espionaje. Ni Europa ni España quedan fuera de este escenario, por mucho compromiso legislativo formal que se alegue.

En esta ocasión ha sido el espionaje directo y concreto revelado por una fuente de información como Snowden, pero no se trata de un caso aislado. Si trazamos una dirección hacia la que han apuntado todas las leyes o tentativas legales de los últimos tiempos no resultaría difícil conocer la hoja de ruta del poder ,más cercano al lobby privado que al interés general expresado democráticamente. La ensalada de acrónimos desde ACTA, pasando por CISPA, TAFTA, y tantas otras no deja lugar a dudas. Todos entramos en la categoría de sospechosos de una supuesta piratería y nuestra opinión, que no es delito en occidente, nos puede hacer ingresar en la del potencial delincuente, cuando no terrorista. Por supuesto cualquier actividad de protesta o activismo, aunque solo sea expresada en redes sociales y círculos no abiertos, puede resultar suficiente para ingresar en esas listas no declaradas de «disidentes».

Ya en otras ocasiones he apuntado sobre la tesis de que delincuentes, grandes compañías y agencias estatales de inteligencia convergen en su forma de operar respecto a la ciudadanía. Creo que entra por tanto dentro de nuestras responsabilidades protegernos de igual manera que hacemos respecto a otras agresiones, tomar una actitud proactiva y mantener vigilante nuestra capacidad críitica y de análisis tambíen en el terreno tecnológico.

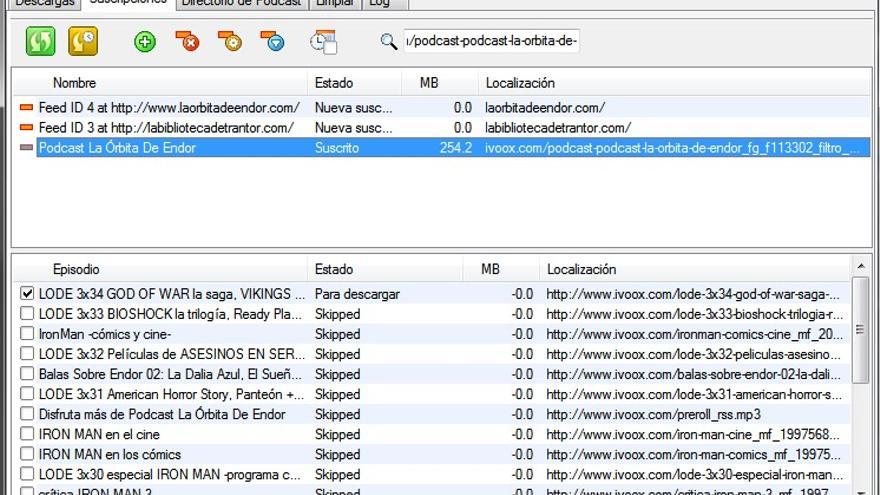

Renunciar a lo fácil a cambio de libertad

Hasta ahora muchos servicios de internet nos han conducido a la nube con una multitud de ventajas y facilidades por las que hemos cedido cada vez más una fracción de nuestra vida cotidiana. Un dato de geoposición, una preferencia personal, un inocente “me gusta”, han ido configurando el gran Big Data mediante el que ya no solo somos parte de un negocio sino sospechosos potenciales de un cada vez más amplio “perfil delictivo preventivo”.

Ochenta y seis organizaciones, fundaciones y empresas relacionadas con internet se han posicionado en contra de la vigilancia y el espionaje ciudadano en una iniciativa encabezada por la plataforma activista EFF ( Electronic Frontier Foundation) Hoy sabemos qué compañías no dudaron en prestarse a la intervención de nuestros datos a pesar de las muestras cara a la galería de compromiso con la trasparencia. Ahora, una vez revelado, la escalada de acciones de algunas de estas compañías se incrementa, como en el caso de Google, que día tras otro trata de desmarcarse de las acciones de la NSA.

Estas organizaciones proderechos, se han agrupado en la plataforma Stop Watching us a través de la que encabezan una serie de iniciativas por la transparencia y conminan a los internautas a que comiencen a conocer los instrumentos y compañías que operan en la red y a una toma de conciencia de la dimensión del asunto. Ya han conseguido enviar 468.935 firmas de ciudadanos exigiendo respeto a su privacidad a las autoridades estadounidenses.

Como hemos visto, el papel de la mayor parte de las grandes compañías de Internet estadounidenses ha quedado en entredicho. Varios de sus miembros han expresado su compromiso con la privacidad y la transparencia respecto a sus usuarios y han pasado a la ofensiva exigiendo al gobierno que les permita ofrecer las peticiones que mediante la legislación FISA (Foreign Intelligence Surveillance Act )de 1978 los obliga a ofrecer dichos datos. Al parecer, este aspecto no se incluía en los habituales informes de trasparencia semestrales que tanto Google como Twitter suelen publicar.

Desde luego el empleo de herramientas libres y software no propietario requiere de una convicción de su necesidad y una implicación para conocerlas y comenzar a desenvolverse con ellas. A cambio dejamos de ser tributarios de empresas con las que no nos identificamos y salimos de un mecanismo que cuando menos nos hace sospechar de hasta qué punto no controla nuestra cotidianidad en la red.

El conocimiento es el primer paso

En su libro Cypherpunks, Julian Assange nos advierte que vamos encaminados a un mundo distópico cada vez más vigilado. En el mismo sentido, afirma que la criptografía es la forma más extrema de la acción directa no violenta. Efectivamente, el compromiso con la libertad debe pasar por un paso activo en defensa de la esfera de lo privado.

Enrique Dans afirma que, en su prólogo a Cypherpunks : “Que Ahmadinejad en Irán, Ben Ali en Túnez o Mubarak en Egipto reaccionasen al uso de la red para movimientos insurgentes intentando bloquearla y tratando de establecer sobre ella un sistema de vigilancia de la población parecía lógico y hasta esperable: que ese movimiento tenga lugar en los Estados Unidos o en muchos otros países con tradición democrática debería resultar completamente inaceptable”

En un artículo sobre servicios seguros señalábamos que ha llegado un momento en el que la ciudadanía debe tomar el control responsable de sus comunicaciones y datos. Efectivamente, es tiempo de una encarar con una actitud activa las redes sociales, conexiones y aplicaciones que empleemos; conocer el nivel de garantía que cada una nos ofrece y hasta dónde estamos dispuestos a ceder nuestros datos.

Como apuntaba al inicio, la edad de la inocencia para ciudadanos y usuarios de internet ha terminado. Tomar conciencia de la realidad en la que nos movemos y optar por un dominio activo de nuestra privacidad, frente a la comodidad y el conformismo respecto a las nuevas tecnologías puede ser la única forma de reconducir un proceso que de lo contrario apunta hacia un futuro oscuro de control como nunca existiera.

imagenCC: mancha232

-

La causa abierta desde 2012 contra el periodista Barrett Brown por supuesta revelación de información privada y actuación contra la autoridad federal estadounidense es un caso paradigmático de filtradores y activistas empantanados en procesos judiciales discutibles.

-

Su actividad periodística había incomodado a la práctica totalidad de contratas y agencias de seguridad de EEUU dedicadas a la seguridad y el espionaje.

Casos tan mediáticos como los de Julian Assange,Bradley Manning o Edward Snowden y otros como el de Aaron Swartz o Hervé Falciani como ejemplo europeo, han situado al activismo en la red y el filtrado y revelación de informaciones sobre el proceder de gobiernos, su diplomacia y el espionaje en el primer plano informativo. Acusados por el gobierno estadounidense de traición, el impacto mediático y social de sus acciones acumulan simpatías y movimientos de indignación. Sin embargo, actores menos conocidos de la misma historia sufren la parte más dura de la misma maquinaria que ponen en entredicho.

Barrett Brown, es considerado la mayor autoridad periodística actual acerca de todo el fenómeno surgido en torno a Anonymous, hasta el punto de ser considerado por muchos como una suerte de portavoz. Sus colaboraciones en diversos medios y las revelaciones a propósito de las ampliaciones que el espionaje privado de compañías como Stratfor o HB Gary tenía para la seguridad ciudadana lo situaron en el punto de mira de diversas agencias al quedar expuestas ante la opinión pública en diversos artículos en The Guardian, Al Jazeera, Huffington Post o New York Press.

El trabajo de interpretación de remesas de filtraciones por parte de Wikileaks y la publicación de enlaces a documentación obtenida por Anonymous sería el detonante para que en 2012 el FBI lo detuviera finalmente bajo la acusación de revelación de secretos tras varios registros infructuosos en su domicilio y el de su propia madre.

Entre las revelaciones más significativas en la trayectoria de Brown destaca la denuncia del proceso de privatización y delegación de servicios de seguridad y espionaje. En concreto, consiguó información para revelar que actualmente existen unas 2.000 compañías privadas vinculadas de un modo u otro a la seguridad privada y el espionaje en EE.UU.

Periodismo activista frente a la privatización del espionaje

La trayectoria de este periodista desde 2005 pasa por sucesivas revelaciones en torno a la gestión del presupuesto de seguridad del gobierno estadounidense. Una de las más interesantes es la puesta en conocimiento público de la contrata de Trapwire para iniciar un servicio centralizado de videovigilancia con reconocimiento facial por parte del FBI. En su momento, la revelación de que la compañía Abraxas, propietaria de Trapwire y fundada por antiguos miembros de CIA, estaba desarrollando tal proyecto causaría revuelo mediático.

En 2009 inicia el Projecto PM, un sistema distribuido de colaboración para indagar sobre los contratistas privados del gobierno estadounidense que trabajan en los terrenos de la ciberseguridad, la inteligencia y la vigilancia. El mismo año, con la primera gran filtración de WikiLeaks, pasó a analizar los cables diplomáticos revelados y se involucra de lleno en la defensa de la transparencia y del caso abierto contra Bradley Manning.

En poco tiempo, Brown fue uno de los periodistas que más interés puso en las operaciones de Anonymous y los resultados de estas. Así la documentación que se hizo pública a partir de algunas de sus operaciones de infiltración fue pormenorizadamente analizada con revelaciones incómodas.

Apariciones suyas como las del documental We Are Legion y la dureza de muchos de sus trabajos periodísticos, acrecientan todavía más su vinculación pública con Anonymous, lo que junto al sigilo de sus miembros focalizaría aún más en su persona la animosidad de sus detractores.

Investigando a las contratas

En 2011 Anonymous hackeó la compañía de seguridad HB Gary filtrando miles de correos electrónicos muy comprometidos. Entre lo más destacado estaban los planes para tratar de destruir la reputación de WikiLeaks y la imagen de sus principales protagonistas, especialmente Julian Assange. También parece que habían conseguido información acerca de miembros de Anonymous, la que pretendían vender al FBI. La difusión de dicha información por parte de Brown condujo al cese de su Director General, Aaron Barr.

Seguidamente, nuevas filtraciones sacaron a la superficie al Equipo Themis, un grupo de contratistas que planeaban demoler a grupos de hackers de Anonymous mediante la infiltración y la creación de perfiles falsos. Asimismo buscaban la forma de silenciar a periodistas simpatizantes con las operaciones de estos. Entre los nombres de los contratistas desvelados destaca la compañía Booz Allen Hamilton, para la que trabajaba Snowden, Palantir, dedicada a la minería de datos en redes y el contraespionaje o HBGary Federal de nuevo. Esta información puso en tela de juicio contratos públicos multimillonarios que en casos como el de Palantir, sumaban en 2011 más de 250 millones de dólares.

Una nueva remesa de filtraciones de WikiLeaks, y una operación de Anonymous esta vez en relación a la empresa privada estadounidense Stratfor, especializada en servicios de inteligencia y espionaje, puso sobre la mesa más asuntos comprometedores sobre los queBrown escribió profusamente. Asimismo fue de los primeros en alertar sobre la exposición de datos privados que la intrusión había provocado, sobre todo en lo que concernía a nombres y números de tarjetas de crédito. De hecho, el enlace a estos datos se había hecho público y precisamente Brown, alertaba de su existencia.

La puesta en conocimiento público de las contratas privadas en seguridad, su costo y su auténtica forma de operar, revelada a través de la documentación confidencial filtrada deja en muy mal lugar a todos los actores implicados en las sucesivas revelaciones en las que Brown juega un papel relevante en cuanto a su difusión por diversos medios.

Persecución y detención

Convertido en objetivo de las mismas agencias que criticara, entre ellas el FBI, un primerregistro de su domicilio en marzo de 2012 no consigue pruebas incriminatorias ni relación alguna con actividades de Anonymous. En muchos aspectos este acoso policial nos recuerda al sufrido por Aaron Swartz. La diferencia es que Brown, tras nuevos registros en el domicilio de su madre, realizó unas declaraciones en YouTube en las que comparaba a los miembros del FBI con el clan mafioso de los Zetas.

En septiembre de 2012 fue detenido por el FBI, en principio sin cargos. En octubre le denegaron la libertad bajo fianza y comenzó a formularse la acusación que desde entonces no ha parado de acumular cargos que no han hecho mas que dilatar la prisión preventiva a la que está sometido.

El texto incriminatorio es un compendio de enlaces y comentarios de Brown en medios como Twitter y YouTube, a través de los que se pretende trazar una relación entre este y hackeos e intrusiones informáticas de Anonymous. También se le acusa de conspirar para revelar información privada y actuar contra la autoridad federal, todo ello basándose en enlaces públicos y comentarios, muchos de ellos personales pero todos vinculados a su actividad periodística. Buena parte de su acusación recae en su supuesta colaboración con la intrusión en la red de Stratfor y el enlace a los datos analizados. A pesar de ello, no se ha demostrado ninguna relación de este con dicho hackeo, más allá de la crítica a dicha empresa.

En palabras de su abogado Ahmed Ghappour: «el problema es que haya empresas haciendo trabajo de inteligencia muy sensible para el gobierno. De ello se desprende que los enemigos de las empresas son también suyos y les interesa silenciar o enjuiciar periodistas que las investigan”.

En un momento particular en el muchas de las revelaciones perturban a la opinión pública, casos como el de Barrett Brown, un periodista especializado en el tema del espionaje, pueden indicarnos cuál sería el destino de gente mucho más implicada en las filtraciones como Snowden o Assange y las garantías jurídicas que pueden esperar.

Actualmente, existe una campaña abierta para dar a conocer este caso, con una página para financiar la defensa de este y la difusión de toda la información existente.

Colaboración de @AndradesFran para ElDiario.es

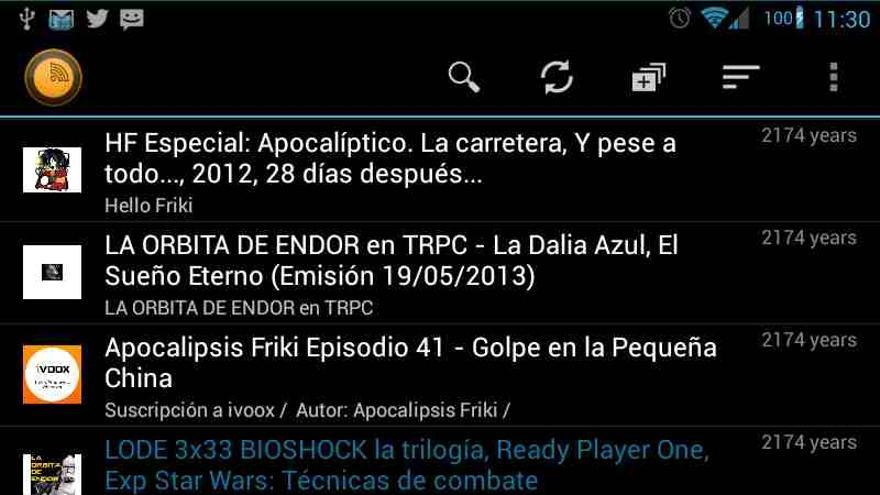

La existencia de servicios y redes seguras ha sido hasta el momento el gran desconocido por la mayor parte de una ciudadanía conducida por las grandes empresas de la red. Estas compañías, en su mayor parte entidades de derecho residentes en EEUU, con todas las consecuencias que esto tiene a la luz de legislaciones y comportamientos de sus agencias de seguridad, han sido recientemente puestas en cuestión en cuanto al manejo de nuestro datos.

Los actuales escenarios de ciberguerra, cada vez más extensos dejan a la ciudadanía indefensa. En este sentido, tanto el espionaje, el robo y recolección de datos de carácter personal como el bloqueo de infraestructuras informáticas son un instrumento en el que empresas, gobiernos y delincuentes comunes confluyen.

Ser capaces de cifrar nuestros datos, incluso en nuestro equipo doméstico, desde una partición a una unidad completa, nuestro correo o nuestra conexión a internet se están convirtiendo en herramientas fundamentales para no ser tratado como un delincuente. El uso del cifrado de datos y la conexión segura son parte esencial de esta resistencia cuidadana. En este sentido , aplicaciones como Truecrypt son miradas con recelo por parte de diversas autoridades precisamente por el grado de ocultación de archivos que permite y lo sencillo que puede resultarnos su empleo cotidiano.

Todas estas consideraciones nos hacen pensar muy seriamente en que la molestia de cambiar ciertas pautas en nuestro día a día en la red merece la pena. Renunciar a servicios más sencillos a cambio de un control más efectivo de nuestros datos y conexiones e integrar algunas pautas de «higiene» en nuestra forma de conectarnos nos puede reportar beneficios considerables. Con esa idea proponemos algunos servicios mas seguros e independientes.

La criptografía es la forma más extrema de la acción directa no violenta. Julian Assange

Los 10 servicios seguros de internet:

- Navegación segura: Mozilla Firefox es la preferencia más recomendada al tratarse de un navegador web de fuente libre y abierta. Es muy recomendable gestionar correctamente los plugins y añadir al menos, HTTPS Everywere (diseñado por la EFF) y un nivel más avanzado lo supondría emplear el cifrado y anonimato de Tor, del que ya hemos hablado e incluso descrito una Guía de uso.

- Redes sociales: Diáspora es la gran red social alternativa y distribuída en donde se garantiza el control completo de la información por parte de sus usuarios. Existen otros proyectos de redes sociales alternativas que ya hemos recomendado en Diario Turing. Entre ellos, redes como Tent, GNU-social o Friendica buscan los mismos requisitos de exigencia en cuanto a respeto a sus usuarios aunque todavía no cuentan con una masa suficiente de usuarios como para contar con una extensión próxima.

- Buscadores Web: Duck Duck Go es uno de los buscadores que garantiza la privacidad de sus búsquedas y no realiza seguimientos ni deja rastros de estas.

- Correo electrónico: RiseUp es una de las alternativas más destacables pero tiene el inconveniente de necesitar invitación y al ser un proyecto no muy grande de momento no acepta muchas inscripciones. Bitmessage puede ser una opción algo más compleja de envío cifrado pero todavía dista mucho de las alternativas al correo que todos conocemos. Otra apuesta podría ser empelar el correo que nos ofrece la compañía Namecheap, que es de las más activamente vinculadas al activismo pro libertades en la red.

- Sistemas operativos: GNU/Linux es un sistema operativo libre y abierto que cuenta con múltiples distribuciones. Entre las mas comprometidas, descataca Debian. Tails es un Live CD/USB diseñado para asegurar la privacidad, muy recomendable en entornos no asegurados.

- Sistema operativo Móvil: La nueva versión de CyanogenMod, está trabajando para implementar un sistema de anonimato completo , denominado Modo Incognito. Como añadido, estas modificaciones sobre el sistema Operativo Android Puro nos garantizan que no habrá ningún elemento indeseado de espionaje por parte de las operadoras como el caso revelado de Carrier IQ.

- Almacenamiento en la Nube: Tanto la famosa Own Cloud como tahoe-lafs, nos permiten mantener un almacenamiento en nubes privadas completamente controladas por nosotros escenarios prácticamente igual a servicios como Dropbox. Para trasferir archivos y establecer nodos locales, analizamos en su día la muy interesante BitTorrent Sync.

- Mapas: Open Street Maps es una alternativa a la todopoderosa Google Maps que aunque todavía muy en segundo plano, comienza a ser más considerada una vez que la gran G optara por hacer de pago muchos de sus servicios.

- Sistemas de gestión de contenidos: WordPress es una de los más conocidos éxitos del software libre y en este sentido no hay lugar para optar por iniciativas propietarias.

- Analítica Web: La herramienta denominada Piwik, nos permite emular con bastante similitud los análisis de nuestras páginas web de Google Analytics sin comprometer nuestra privacidad ni recopilar datos.

Como elemento externo que añada una capa extra de seguridad no debemos olvidar laimportancia que están tomando en diversos entornos las redes privadas virtuales (VPN), de las que hemos tratado en otras ocasiones, tanto en los escenarios P2P (descargas de contenidos) como en los de una navegación más convencional. En este sentido, el reciente experimento colectivo de VPN Gate, es una alternativa muy atractiva por su carácter colaborativo y abierto.

Como último añadido a este listado, no podemos más que recomendar las excelentes guías sobre seguridad en la red que Security in a Box ha elaborado y pone a disposición toda la comunidad de usuarios de la red.

Colaboración de @AndradesFran para ElDiario.es

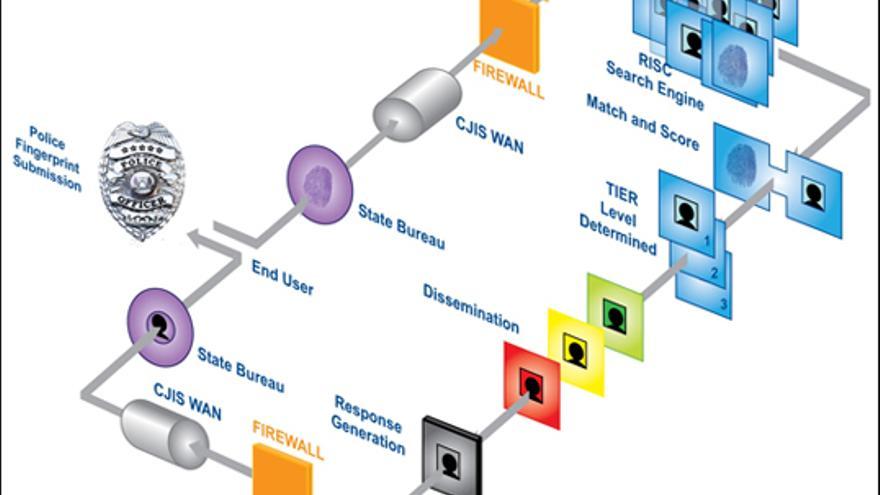

- La NSA (Agencia Nacional de Seguridad) es una de las organizaciones gubernamentales más opacas que existen en EEUU. El programa de espionaje PRISM apunta a un sistema a gran escala diseñado para la intervención de todas las comunicaciones a través de la red.

- La revelación de su existencia, a cargo de un antiguo asesor técnico de la CIA, Edward Snowden, ha desatado la polémica a escala internacional.

El escándalo del programa de espionaje cuidado PRISM saltó a la luz publica esta semana como filtración anónima a los diarios The Guardian y The Washington Post el 6 de junio de 2013. En esta se nos explicaba la naturaleza de dicho programa y cómo se tenía acceso a todas las comunicaciones de los mayores operadores de la red.

En una entrevista concedida a The Guardian, conoceríamos la fuente de toda esta Información, Edward Snowden, que trabajara como asesor de la CIA y después como consultor en varias empresas externas de defensa que colaboran con la NSA. Su revelación como fuente coincidía con su huida a Hong Kong y su “petición de asilo” a la nación que quiera acogerle. Queda claro que esta maniobra le permitirá abandonar el anonimato conscientemente para asegurarse cierta garantía personal.

Información telefónica

Una de las piezas más escabrosas del escándalo PRISM es la manera en la que se ha organizado esta red de espionaje a cargo de la NSA. En primer lugar nos llegaron las informaciones a propósito de cómo Verizon, una de las grandes operadoras estadounidenses, enviaba toda la información relativa a comunicaciones de usuarios de sus redes a esta agencia sin garantía ninguna a la privacidad ni sujeto a derecho alguno. Las otras dos grandes proveedoras de servicio de EEUU, AT&T y Sprint, también serían poco después asociadas a este programa de espionaje al supuesto amparo de la Patriot Act, la ley antiterrorista que autoriza métodos de espionaje no garantistas.

El programa consta de una recopilación completa de todos los denominados metadatos de las comunicaciones que pasan por los servidores de este proveedor de servicios. Entre las claves que aportan estos datos, la identificación del número de teléfono, con su número de serie incluído, la localización estimada y la duración y destino de las llamadas. Aunque esto es solo la primera fase del proceso, como veremos, la infiltración en la privacidad será mucho mayor.

Un portal para controlarlos a todos

Las capturas de pantalla filtradas por The guaridian, no dejan lugar a dudas de la infraestructura montada para el espionaje ciudadano. La NSA dispone de un completo sistema de captura y filtrado de las comunicaciones de usuarios de la mayor parte de las grandes de Internet, entre las que destacan Google y Facebook.

PRISM, surgiría en 2007 como sustituto del antiguo programa de seguimiento de terroristas de la NSA auspiciado por George Bush tras los atentados del 11S y que tanta polémica desatara. Así, con la ley Protect America de 2007 y la Ley de Enmiendas de la FISA de 2008, se daría pie al lanzamiento de este programa.

Entre su articulado destacan párrafos como el que afirma que se «autoriza expresamente a los organismos de inteligencia para controlar el teléfono, el correo electrónico, y otras comunicaciones de ciudadanos estadounidenses de hasta una semana sin necesidad de obtener una orden judicial”

La forma en la que este proyecto se llevaría a cabo necesitaba de la colaboración de las grandes operadoras de Internet del momento. Así a lo largo de un periodo que llega hasta nuestros días, la mayor parte de estas compañías irán cediendo a la presión de la NSA favoreciendo un método que les permitirá acceder a la información de estas. Microsoft en 2007, Yahoo! en 2008, Google, Facebook y Paltalk a lo largo de 2009, YouTube en 2010, AOL 2011y Skype en 2011 irían cediendo y estableciendo una especie de portal intermediado a través del que los agentes de PRISM pueden mantener una intervención en las comunicaciones mucho más directa y sencilla que las que ofrecen redes de espionaje como Echelon.

Dado que la mayor parte de las empresas de Internet operan a día de hoy desde EEUU, estamos hablando de una forma de espionaje, en la práctica, global, en la que colabora la mayor parte del sector más puntero de la red. El propio informe filtrado afirma que el 98% de la información que maneja PRISM se basa en Yahoo, Google y Microsoft.

La contestación furibunda de los principales responsables tanto de Facebook como de Google no deja de resultarnos un tanto fuera de lugar conocidos los hechos. El desconocimiento expuesto, aunque previsible como forma de lavado de imagen para la marca en cuestión, no deja de ser poco creíble. La realidad apunta a que las peticiones del gobierno de EEUU a estas compañías serían finalmente atendidas por estas. La mayor parte de las reticencias, sobre permitir un acceso completo a los sistemas de estas sería resulto mediante la creación de una serie de portales, a modo de pasarela, en los que estas compañías irían volcando los datos para que la NSA dispusiera de ellos. De este modo salvaban sus infraestructuras de una intromisión completa pero permitan el espionaje de sus usuarios.

El propio Obama, tan preocupado por la privacidad en CISPA, hasta el punto de amenazar con su veto final, defendería sin embargo ayer la versión no legal de esta que supone PRISM.

No deja de resultar curioso cómo tras la insistencia de activistas de la red como EFF a propósito de cómo se gestionaba el operativo, fuera la misma judicatura la que declarar que PRISM debe seguir permaneciendo en secreto.

-

¿Son nuestros móviles completamente nuestros? ¿Somos libres realmente de disponer de ellos y modificarlos?

-

Android es un sistema operativo basado en Linux que, aunque formalmente libre, depende en gran medida de Google

Los smartphones y tablets se han convertido en estos últimos años en uno de los dispositivos que más crecimiento global han experimentado, llegando a desplazar al ordenador en muchas de las tareas cotidianas. De hecho, las tablets han terminado por desplazar completamente a los notebooks, portátiles con recursos limitados de no más de 11 pulgadas de pantalla.

El panorama actual ha ido cerrando el bloque de sistemas operativos a dos grandes: iOS, propiedad de Apple y Android, impulsado por Google. Sistemas como Windows Mobile apenas mueven cifras testimoniales en comparación; a pesar de que fuera un sistema móvil propiedad de Microsoft el primero en emplearse en smartphones propiamente dichos, antes de la expansión del iPhone. Otros como BlackBerry o Symbian, de Nokia, han perdido en menos de un par de años casi toda su cuota de mercado debido a su falta de adaptación a los avances que los nuevos líderes estaban marcando.

¿Es Android un sistema operativo Libre?

Desde sus primeras versiones, el código fuente de Android fue liberado con la licencia Apache. Esto significa que las versiones publicadas pueden ser modificadas libremente por la comunidad de desarrolladores y por las compañías que así lo deseen.

Normalmente, las compañías suelen implementar sus versiones cargándolas de lo que muchos denominan bloatware que aunque persiga en principio aportar mejoras y una personalización mayor, en la mayor parte de los casos ralentizan y sobrecargan el sistema.

La labor de los diferentes fabricantes de dispositivos ha sido siempre muy criticada, ante los retrasos en la actualización a nuevas versiones de terminales ya vendidos o incluso por el abandono de ciertos dispositivos, que ha motivado serias críticas a marcas como Sony. La comunidad de desarrolladores independientes ha terminado constituyéndose en un referente en este aspecto, posibilitando que dispositivos que no disponían de actualización oficial pudieran disfrutar de puestas al día con las versiones más recientes perfectamente funcionales.

El caso del Samsung Galaxy S, gran éxito de ventas de la compañía surcoreana, es destacable en este sentido. A día de hoy, sus usuarios pueden disfrutar de la última versión de Android, 4.2.2 de forma fluida y estable gracias a desarrollos como los de la comunidad de CyanogenMod.

Foros como XDADevelopers agrupan a buena parte de la comunidad de programadores independientes que modifican y actualizan buena parte de los dispositivos más populares del momento. El desbloqueo, acceso root (que da control completo del dispositivo) e incluso la liberación de la mayor parte de estos terminales, es descrita y discutida en este sitio. De XDA, han partido la mayor parte de las críticas a los fabricantes que no han estado dispuestos a permitir la mejora de sus dispositivos y también, por otro lado, un buen número de fichajes estrella para algunas de estas compañias. La influencia de esta comunidad es tal que pueden influir en las ventas de ciertos dispositivos y las marcas observan muy de cerca la crítica proveniente de estos foros.

Una de las primeras voces que han expresado sus reticencias a propósito de la libertad de Android ha sido Richard Stallman, que afirma que no todo su código es complemente libre, aunque se base en el núcleo de Linux. También señala su temor a que Google decida en un momento dado no liberar más versiones y usar un eventual nuevo desarrollo de forma privativa, como hace ahora mismo Apple, dejando de lado a comunidad y usuarios.

Amazon ha sido otra de las grandes compañías que han querido apuntarse a Android, pero con una forma muy particular, dado que sus dispositivos sí que son cerrados y no se pueden modificar. Se trata de un precedente de lo que afirma Stallman, dado que si bien el sistema Android que implementan en sus tablets es un derivado propio, sí que es cerrado y está completamente orientado a la compra de aplicaciones en su tienda propia.

La Electronic Frontier Foundation ha liderado una campaña en la que detalla cómo liberary desbloquear nuestro terminal para hacernos con el control completo de este. En esta, postula por adoptar medidas que nos independicen de las compañías que vinculan los servicios básicos, como la agenda o el calendario, a sus cuentas. También nos muestran el camino a seguir para instalar ampliaciones fuera de la tienda de Google. Los cambios repentinos en las políticas de las grandes compañías, que gestionan la mayor parte de nuestros datos y suscripciones en Internet, pueden hacernos pensar que tener estas advertencias y alternativas en cuenta en una recomendación a tener muy presente.

El último movimiento de Google retirando aplicaciones de bloqueo de publicidad no ha hecho mas que acrecentar estas suspicacias. El negocio de la publicidad es la piedra angular de la compañía y parece que la molestia de soportarla en muchas aplicaciones es parte del pago que los usuarios debemos aceptar por el desarrollo del sistema operativo del robot verde.

Prohibido liberar tu móvil

En todo este proceso, las operadoras han jugado en dos direcciones diferentes. Por un lado, han comenzado a optar por no ofrecer terminales subvencionados, haciendo que los usuarios, financiando o comprando por su cuenta, se hagan cargo del precio total de sus dispositivos. Sin embargo, en EEUU iniciaron un movimiento mucho más peligroso, que comenzó con el cuestionamiento a la liberación de los dispositivos iOS de Apple, mediante el famoso jailbreak (desbloqueo) y ha terminado tratando de prohibir que los dispositivos puedan ser modificados.

En principio, desbloquear un terminal móvil o incluso liberarlo para disponer libremente de él (algo más que necesario en caso de querer viajar, sobre todo conociendo las draconianas tarifas de roaming, es una cuestión rutinaria para cualquier usuario medianamente avanzado. Las primeras versiones de iOS ganaban en prestaciones, una vez realizado el jalbreak y permitían un control más completo de las funciones de este.

Ahora se pretende una nueva vuelta de tuerca legislativa en EEUU con la entrada en vigor de una modificación de la ley Digital Millennium Copyright Act (DMCA) por la que se declara ilegal el desbloqueo de un móvil que esté atado a un contrato con una operadora. Solo éstas tendrán la potestad de liberar estos dispositivos, bajo la excusa de la tan manida propiedad intelectual del software del dispositivo. De este modo, los usuarios tendrán una licencia de uso respecto a sus propios dispositivos.

De nuevo nos encontramos con la visión que nos hace a todos potencialmente criminales, que de forma preventiva nos coloca en una suerte de cuarentena digital bajo penas desproporcionadas de medio millón de dólares e incluso cárcel. La capacidad de retorcer la legislación para favorecer los intereses de las operadoras llega en este caso a extremos que de momento no se han visto en Europa. En España, de momento, te pueden negar la garantía las operadoras si demuestran que nuestro terminal ha sido modificado, a pesar de que, salvo cambios muy extremos, en los que hay que ser un usuario relativamente avanzado, sería extremadamente inusual que una actualización dañase el hardware del dispositivo.

Los activistas de EFF ya han seguido de cerca todos los procesos judiciales hasta la fecha, mostrando las inconsistencias de esta legislación en sucesivos dosieres trimestrales y han comenzado acciones en contra de esta nueva modificación legislativa, de una ley ya muy controvertida desde antes de dicha modificación.

Firefox y Ubuntu: dos conceptos libres que pueden llegar a tiempo

Compañías como Telefónica han mantenido una actitud ambivalente frente a Google. Por un lado, han aprovechado la existencia de terminales Android más baratos para expandir sus tarifas de datos, hasta convertir a España en uno de los países que más emplea este tipo de terminales.

Por otro lado, ha mantenido un conflicto que ha aflorado en ocasiones, a propósito del caudal de datos que Google emplea, reclamando una especie de pago, que nunca ha terminado de concretarse ni dilucidarse legalmente. Por todo ello, la presentación de los primeros terminales con Firefox OS le sirve a Movistar para actuar independientemente fuera de la influencia del grande de Internet.

La misma búsqueda de independencia respecto a Google ha llevado al apoyo de este nuevo sistema operativo móvil, todavía en una fase de desarrollo no completamente operativa, a multitud de compañías. Sus escasos requerimientos técnicos, al basarse en el propio navegador (bajo el estándar HTML5 y Javascript ) al que las aplicaciones se agregan en forma de pluggins, hacen a este sistema operativo especialmente atractivo para equipos baratos, sin grandes exigencias.

La empresa española GeeksPhone, que ya experimentara con terminales Android, ha sido la pionera en nuestro país en presentar dos terminales, Keon y Peak, que comercializará próximamente de la mano de Telefónica, a precios que se anuncian bastante contenidos.

Por otra parte, Ubuntu también anuncia su propia versión de un sistema operativo móvil. En este caso, se trata de una propuesta mucho más ambiciosa, con un sistema completo, basado en Linux del que ya hay versiones de prueba, con tablets Nexus 10 y smartphones como el Nexus 4, ambos curiosamente vendidos por Google. Ubuntu ha probado ya en sus presentaciones que parte de un concepto mas avanzado, que espera, en un futuro próximo, llegar a ser el autentico sustituto del PC. Algunos conceptos presentados nos muestran un terminal conectable a un teclado y pantalla para ser usado a modo de ordenador personal.

De momento, Ubuntu para telefonos exige terminales mucho más potentes, entre los más avanzados en la actualidad, aunque su versatilidad, apertura y compatibilidad con aplicaciones basadas en web, (bajo el estandar HTML5) atacan directamente a usuarios y desarrolladores Android, que ven en éste una alternativa apetecible.

La era Post PC

Como hemos señalado, la profusión de dispositivos táctiles, con los dos sistemas operativos imperantes, iOS y Android, están desplazando de forma acelerada al ordenador personal, incluso en sus formatos portátiles, en nuestro uso cotidiano. La conquista del hogar y la movilidad han sido el primer paso en este camino. La eventual elevación de la capacidad de estos dispositivos puede llegar a convertirlos en el sustituto definitivo.

La última campaña de Navidad apunta a que la tantas veces anunciada «era post PC» puede estar realmente próxima en esta ocasión, al venderse por primera vez más tablets que portátiles. En los usos menos exigentes y por otra parte más cotidianos, la contienda ya está ganada. Sólo queda el asalto al escritorio profesional.

Las cifras de navegación web también comienzan a cerrar su cerco en torno al ordenador convencional. Cada vez es mayor la convergencia de dispositivos diferentes que realizan tareas antes exclusivas de PC, con el smartphone imponiéndose y las propias tablets escalando de forma imparable.

Si como todo parece apuntar, los dispositivos móviles, cada vez más polivalentes, van a convertirse en el nuevo eje central de la tecnología, la mayor parte de las grandes compañías que operan en el sector buscarán la independencia, ya sea con sistemas propios o mediante estándares abiertos, que les permitan hacerse hueco en un negocio ahora mismo dominado por un sistema cerrado y otro relativamente dependiente. Todo esto apunta a un futuro en el que veremos muchas pruebas avocadas al fracaso y otras que nos sorprenderán. Pero lo más importante será estar atentos para no convertirnos en la mercancía y perder privacidad y derechos en el camino.

Una colaboración de Fran Andrades para Diarios Turing